- 09/18

- 2006

-

QQ扫一扫

-

Vision小助手

(CMVU)

摘 要:介绍智能监控系统中的图像识别技术;利用蚁群算法进行图像分割,提取可疑区域,再运用人工智能中的基于缺省规则推理对可疑区域进行分别处理。运用这项技术对非法入侵对象进行识别,经实验验证实用可靠,满足实时性要求,能将报警信号和可疑区域图像通过网络传送到报警中心。

关键词: 蚁群算法;图像分割;图像识别;人工智能;视频监控

1 前言

现在,图像处理技术在科学技术领域中的地位愈来愈重要;计算机通信技术和网络技术的快速发展,使得应用图像处理技术的智能监控系统得到了飞速的发展。

该监控系统利用蚁群算法进行图像分割,提取可疑区域,再运用人工智能中的基于缺省规则推理对可疑区域进行分别处理。运用这项技术对非法入侵对象进行识别,经实验验证实用可靠,满足实时性要求。

2 图像分割

图像分割是自动目标识别的关键和首要步聚,其目的是将目标和背景分离,为计算机视觉的后续处理提供依据。通常图像分割包括①阈值法;②边缘检测法;③区域跟踪法。本文用蚁群算法实现图像分割,有利于后面的目标识别。

2.1 蚁群算法

蚁群算法(ant colony algorithm , ACA) 是一种新型的模拟进化算法. 它是在对自然界中真实蚁群的集体行为的研究基础上,由意大利学者M.Dorigo等人首先提出的。

像蚂蚁这类群居昆虫虽然没有视觉,却能找到由蚁巢到食物源的最短路径. 仿生学家经过大量细致观察研究发现,蚂蚁个体之间通过一种称之为外激素(pheromone) 的物质进行信息传递,蚂蚁在运动过程中,能够在它所经过的路径上留下该物质,而且蚂蚁在运动过程中能够感知这种物质的存在及其强度,并以此指导自己的运动方向,蚂蚁倾向于朝着该物质强度高的方向移动. 因此,由大量蚂蚁组成的蚁群的集体行为便表现出一种信息正反馈现象:某一路径上走过的蚂蚁越多,则后来者选择该路径的概率就越大. 蚂蚁个体之间就是通过这种信息的交流达到搜索食物的目的.

蚁群算法模拟真实蚁群的协作过程,算法由许多蚂蚁共同完成. 每只蚂蚁在候选解的空间中独立地搜索解,并在所寻得的解上留下一定的信息量.解的性能越好蚂蚁留在其上的信息量越大,信息量越大的解被选择的可能性也越大. 在算法的最初阶段所有解上的信息量是相同的,随着算法的推进较优解上的信息量增加,算法渐渐收敛. 蚁群算法已成功解决了一系列问题,如TSP 问题、分配问题、Job_shop 问题,所取得的结果无论是在解的质量上,还是在收敛速度上都要优于或至少等效于演化算法(EA) 、模拟退火算法( SA) 以及其他一些启发式方法. 这些初步研究已显示出蚁群算法在求解复杂组合优化问题方面具有并行化、正反馈、鲁棒性强等先天优越性.该算法用于图像分割的数学描述如下。

2.2 图像分割特征提取

一幅图像中包括目标、背景、边界和噪声等内容,特征提取的目的是要找出体现这些内容之间区别的特征量,对于后继的分类过程至关重要。区别目标和背景的一个重要的特征是像素灰度,因此选用像素的灰度值作为聚类的一个特征。另外,边界点或噪声点往往是灰度发生突变的地方,而该点处的梯度体现出这种变化,是反映边界点与背景或目标区域内点区别的重要特征。最后,对于梯度值较高的边界点和噪声点,可以利用像素的 3×3 邻域进行区分。在一幅图像中,与区域内点灰度值相近的3×3 邻域的像素个数一般为 8,与边界点灰度值相近的3×3邻域像素个数一般大于或等于6,而对于噪声点,该数值一般小于 4。邻域特征的提取方法为:将当前像素和邻域像素的灰度差与灰度差阈值T作比较,小于该阈值的邻域像素个数即所要提取的邻域特征。T 的设置根据图像的特点而变化,对于细节较多的图像取值较大,平滑图像取值较小,一般取值范围为50~90。

上述三个特征反映了目标、背景、边界和噪声的特点,这样每只蚂蚁成为一个以灰度(gray value)、梯度(gratitude)和邻域(neighbor)为特征的三维向量。

2.3 蚁群算法数学描述

给定原始图像X ,将每个像素Xj(j=1,2…N)看作一只蚂蚁,则根据上述进行特征提取,每只蚂蚁是以灰度、梯度和邻域为特征的三维向量,图像分割就是这些具有不同特征的蚂蚁搜索食物源的过程。任意像素Xi 到 Xj 的距离为 ,采用欧氏距离计算:

其中 m为蚂蚁的维数,这里 m为3,p 为加权因子,根据像素各分量对聚类的影响程度设定。

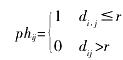

设 r为聚类半径, 为信息量,则:

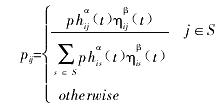

Xi选择到 Xj 路径的概率为 :

其中, 是启发式引导函数,α、β 分别为像素聚类过程中所积累的信息以及启发式引导函数对路径选择的影响因子。

S={ Xs| ,s=1,2…N}为可行路径集合。

随着蚂蚁的移动,各路径上信息量发生变化,经过一次循环,各路径上信息量根据下式进行调整:

(4)

其中, 为信息量随时间的衰减程度,

为本次循环中路径信息量的增量。

(5)

表示第k只蚂蚁在本次循环中留在路径中的信息量。

3 监控目标的智能识别

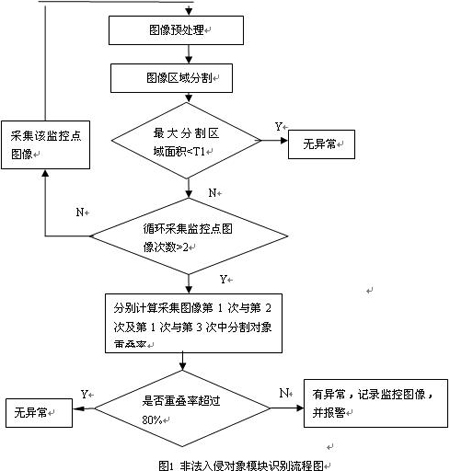

在识别中,如果只用当前的图像与参考图像(无非法入侵对象时的背景图像)进行比较,很难得到理想的效果。因为当前图像与参考图像比较之后只能得到物体的轮廓,轮廓在图像处理中只能描述物体的外形,而单凭外形是很难对监控目标作出正确判断的,所以要采用序列图像和一些经验性的缺省规则来加以判断。系统程序流程图如图1所示.

该程序流程图采用2个规则粗略地判断监控目标的属性。

(1)当前图像与参考图像的最大灰度差值小于阈值T1,则无目标。因为当前图像有可能仅仅是由于环境的影响在参考图像的基础上而发生了微小变化,比如,当天气的微小变化,参考图像与当前图像背景灰度就有变化,这时就需要把最大灰度差值过小的监控目标视为干扰源。

(2)当前图像与参考图像的最大灰度差值大于等于T1,则可能为非法入侵对象。

3.1基于规则的非法入侵对象识别

(1)根据窗口面积大小决定是否是可疑入侵对象。

规则1:窗口面积大于面积阈值T1,则是可疑入侵对象

面积是指窗口中1的个数。因为动态参考图像、动态阈值都不能保证当前图像和参考图像的变化不大。

(2)发现可疑亮区A后,再采集图像,利用规则1,判断可疑亮区B。

规则2:窗口重叠率大于80%,则不是可疑入侵对象。

重叠率是指窗口B中1值点与窗口A中1值点重叠部分占A中1值点的比率.

3.2 自动跟踪

当监控现场出现运动的人或者物体时,系统可以自动识别和响应,报警并记录报警时间及录制现场监控的信息,当运动物体超出监控范围时,启动摄像机云台的动作,当监控现场一定时间段里没有运动目标出现时,云台可以对摄像机的所有可见范围进行扫描,当捕捉到运动目标时,实施对目标的跟踪。

由于对运动物体的运动特征的检测和目标的跟踪是一个比较复杂的课题,在摄像机和运动物体同时运动时的图像跟踪涉及到摄像机的定标和图像的定位,在实际的应用中难以实现,本方案根据现场场景变化,在检测物体运动时,摄像机相对静止,采集到的图像变化在充分考虑到干扰后,基本可以视为由于物体运动引起的条件,在云台动作时,不进行图像的处理,这里要求云台具有快速的响应,避免跟踪物体的丢失,采用的图像跟踪算法必须快速有效地控制云台动作,使运动目标不会由于云台的误动作而丢失。笔者研制的系统采用模糊控制算法,通过运动目标的位置及其速度,得到云台的运动方向和位移大小,经过实践证明,可以准确地完成跟踪任务。

4 实验结果

看下面一组图,第一次与第二次采集的图像只是有一点挪动,两次采集的图像重叠率小于80%,系统就会报警,实验图例如下图所示。

参考文献:

[1] 史忠植。知识发现。北京:清华大学出版社,2002。

[2] 种劲松,周孝宽,王宏琦。基于遗传算法的最佳熵阈值图像分割法[J]。北京航空航天大学学报,1999,25(6):747-745。

[3] 盛国芳,焦李成.基于遗传算法的最佳熵阈值的图像分割.计算机工程与应用,2003,12。

[4] M.Dorigo,V.Maniezzo,A Colorni. The ant system:optimization, and Cybernetics-----Part B,1996,26(1) : 29 ~41